친구가 보여준 자동차의 신기능에서 이 모든 것이 시작됐다.

현대차 커넥티드 기능으로 원격으로 문을 열고 잠그며, 미리 히팅까지 휴대폰 하나로 할 수 있는 것을 보며 나는 박수를 치다가 문득 생각했다.

5년 전에 나온 자동차가 휴대폰과 상시 연결되어 있는 것인데, 보안적으로 위험한 것 아닌가?

심지어 요즘은 자율주행차까지 나오는 시점에서, 나는 이 문제가 시간이 지날수록 더 심각해지겠다는 직감이 들었다. 자율주행차는 소프트웨어가 직접 핸들과 브레이크를 제어하는 구조인데, 만약 그 소프트웨어가 외부에서 조작된다면?

그래서 나는 조사를 시작했다.

시작은 2015년이었다. 보안 연구자 Charlie Miller와 Chris Valasek은 Jeep Cherokee를 인터넷을 통해 원격으로 해킹하는 데 성공했다 [1]. 공격 경로는 이랬다 — 차량에 내장된 UConnect 시스템이 Sprint 셀룰러망에 항상 연결되어 있었고, 해당 포트가 인증 없이 열려 있었다. 연구자들은 그 경로로 차량 내부망에 진입했고, 결국 고속도로를 달리는 Jeep의 브레이크와 스티어링을 원격으로 제어하는 데 성공했다. 탑승자는 기자였고, 그는 차가 제멋대로 움직이는 동안 속수무책이었다. 이 사건은 140만 대 리콜로 이어졌다.

이 사건 이후 업계는 움직였다. 2022년부터 유럽에서 판매되는 신차에는 UN R155가 의무화되어, 인포테인먼트 시스템과 주행 제어 네트워크를 물리적으로 분리하도록 강제됐다 [2]. 2015년의 공격이 가능했던 핵심 이유 — 두 시스템이 같은 네트워크 안에 있었던 것 — 를 법으로 막은 것이다.

그렇다면 문제가 해결된 걸까?

그렇지 않았다.

2022년, 보안 연구자 Sam Curry는 MyHyundai 앱에서 취약점을 발견했다 [3]. 공격에 필요한 건 피해자의 이메일 주소 하나뿐이었다. 그것만 알면 2012년 이후 생산된 모든 현대·제네시스 차량의 시동, 잠금, 경적, 트렁크를 원격으로 완전히 제어할 수 있었다. 같은 해, SiriusXM 텔레매틱스 플랫폼에서도 유사한 취약점이 발견됐는데 [4] — 이 플랫폼은 Acura, BMW, Honda, Infiniti, Jaguar, Lexus, Nissan, Subaru, Toyota까지 사용하고 있었다. 필요한 건 차량 번호판에서 육안으로 확인 가능한 VIN 번호 하나였다. 두 취약점 모두 신고 후 수일 내에 패치됐지만, 이미 존재했다는 사실 자체가 중요하다.

조사를 하면서 내가 느낀 것은 이것이었다.

기술이 발전할수록 보안 취약점이 사라지는 게 아니라, 사람들의 편의를 위해 연결되는 것들이 늘어나면서 공격 표면도 함께 늘어나고 있다.

2015년엔 “차량 내부 네트워크”가 문제였다. 지금은 “차량 ↔ 클라우드 ↔ 앱” 전체 생태계가 공격 표면이 됐다. Upstream Security의 2024년 보고서에 따르면 자동차 사이버 사고는 2020년 이후 380% 증가했고, 2023년 한 해에만 295건이 보고됐으며, 그 중 95%가 원격으로 실행됐다 [5]. 더 충격적인 건 대규모 사고 — 수천에서 수백만 대의 차량에 동시에 영향을 미치는 공격 — 의 수가 2022년 대비 2023년에 2.5배 증가했다는 점이다.

자율주행차는 이 문제를 한 단계 더 심각하게 만든다. 원격 시동은 “편의” 문제지만, 자율주행 소프트웨어는 물리적인 주행 자체를 제어한다. 2024년 UC Irvine 연구팀은 자율주행차의 LiDAR 센서에 레이저를 쏘아 존재하지 않는 장애물을 인식시키거나, 실제 차량을 인식하지 못하게 만드는 데 성공했다 [6]. 소프트웨어가 주행을 제어하는 구조에서 센서 조작은 곧 사고로 이어진다.

그래서 나는 하나의 프로젝트 아이디어를 구상했다.

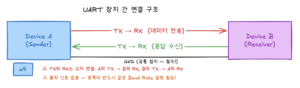

차량에 OBD-II 포트를 통해 연결하는 독립적인 보안 스캐너다. 핵심 설계 원칙은 하나다 — 차량 제조사의 소프트웨어와 분리된 독립 시스템. 제조사 앱은 차량과 상시 연결되어 있어 함께 오염될 수 있다. 반면 물리적으로 분리된 장치는 차량의 CAN Bus 데이터를 수집해 클라우드로 전송하고, AI 이상 탐지로 외부 침입 흔적이나 비정상적인 ECU 동작을 분석한다. 목표는 간단하다 — 어떤 운전자도 3분 안에 자신의 차가 안전한지 확인할 수 있게 하는 것.

이 프로젝트를 현실화하기 전에, 나는 먼저 임베디드 수준에서 자동차 시스템이 어떻게 동작하는지 직접 이해해보기로 했다. Arduino와 MCP2515 모듈로 CAN Bus 네트워크를 구성하고, 실제 공격 기법(Frame Injection, ID Spoofing, Replay Attack)을 재현하며, 그것을 탐지하는 IDS를 구현하는 것이다. Miller & Valasek이 실제 차에서 한 것을 책상 위에서 이해해보는 작업이다.

과거의 기술들이 어떻게 서로 연결되어 동작하는지, 어떻게 취약점을 돌파할 수 있는지, 그리고 UN R155·ISO 21434 같은 규제들이 그것을 어떻게 막으려 하는지 — 코드와 회로로 직접 확인하면서.

Sources

[1] Miller, C., & Valasek, C. (2015). Remote Exploitation of an Unaltered Passenger Vehicle. DEF CON 23. 🔗 https://youtu.be/OobLb1McxnI

[2] EUR-Lex. (2021). UN Regulation No 155 — Uniform provisions concerning the approval of vehicles with regards to cybersecurity and cybersecurity management system [2021/387]. 🔗 eur-lex.europa.eu/eli/reg/2021/387/oj

[3] Toulas, B. (2022, December 1). Hyundai app bugs allowed hackers to remotely unlock, start cars. BleepingComputer. 🔗 bleepingcomputer.com/news/security/hyundai-app-bugs-allowed-hackers-to-remotely-unlock-start-cars

[4] Kovacs, E. (2022, December 2). Researchers find bugs allowing access, remote control of cars. The Record. 🔗 therecord.media/researchers-find-bugs-allowing-access-remote-control-of-cars

[5] Upstream Security. (2024). 2024 Global Automotive Cybersecurity Report. 🔗 upstream.auto/reports/global-automotive-cybersecurity-report-2024/

[6] UC Irvine News. (2024, February 29). Autonomous vehicle technology vulnerable to road object spoofing and vanishing attacks. 🔗 news.uci.edu/2024/02/29/autonomous-vehicle-technology-vulnerable-to-road-object-spoofing-and-vanishing-attacks/