Tout a commencé avec une fonctionnalité que m’a montrée un ami sur sa voiture.

Grâce à la fonction connectée de sa Hyundai, il pouvait déverrouiller et verrouiller les portes à distance, et même préchauffer l’habitacle — tout ça depuis son téléphone. Je l’ai applaudi, puis une pensée m’a traversé l’esprit.

Une voiture sortie il y a cinq ans, constamment connectée à un téléphone — n’est-ce pas un risque sur le plan de la sécurité ?

Et à l’heure où les véhicules autonomes font leur apparition, j’ai eu l’intuition que ce problème allait devenir de plus en plus sérieux avec le temps. Les voitures autonomes, c’est un logiciel qui contrôle directement le volant et les freins — que se passerait-il si ce logiciel était manipulé depuis l’extérieur ?

J’ai donc commencé à chercher.

Tout a démarré en 2015. Les chercheurs en sécurité Charlie Miller et Chris Valasek ont réussi à pirater une Jeep Cherokee à distance, via Internet [1]. Le vecteur d’attaque était le suivant : le système UConnect intégré au véhicule était en permanence connecté au réseau cellulaire Sprint, et le port correspondant était ouvert sans aucune authentification. Les chercheurs ont exploité cette voie pour pénétrer le réseau interne du véhicule, et ont finalement pris le contrôle des freins et de la direction d’une Jeep roulant sur autoroute. Le passager à bord était un journaliste, impuissant face à une voiture qui agissait d’elle-même. L’incident a conduit au rappel de 1,4 million de véhicules.

L’industrie a réagi. À partir de 2022, la réglementation UN R155 est devenue obligatoire pour les nouveaux véhicules vendus en Europe, imposant une séparation physique entre le système d’infodivertissement et le réseau de contrôle de conduite [2]. La raison fondamentale qui avait rendu cette attaque possible — les deux systèmes partageaient le même réseau — était désormais interdite par la loi.

Le problème était-il pour autant résolu ?

Pas du tout.

En 2022, le chercheur en sécurité Sam Curry a découvert une faille dans l’application MyHyundai [3]. Il suffisait de connaître l’adresse e-mail de la victime. Avec cette seule information, il était possible de contrôler à distance le démarrage, le verrouillage, le klaxon et le coffre de n’importe quel véhicule Hyundai ou Genesis fabriqué après 2012. La même année, une vulnérabilité similaire a été identifiée sur la plateforme télématique SiriusXM [4] — utilisée par Acura, BMW, Honda, Infiniti, Jaguar, Lexus, Nissan, Subaru et Toyota. Il suffisait du numéro VIN du véhicule, visible à l’œil nu derrière le pare-brise depuis n’importe quel parking. Les deux failles ont été corrigées en quelques jours après signalement — mais le fait qu’elles aient existé est en soi révélateur.

Voilà ce que j’ai compris en menant ces recherches.

À mesure que la technologie progresse, les vulnérabilités ne disparaissent pas — elles se multiplient, portées par le désir de toujours plus de commodité.

En 2015, c’était le « réseau interne du véhicule » qui posait problème. Aujourd’hui, c’est l’ensemble de l’écosystème « véhicule ↔ cloud ↔ application » qui est devenu une surface d’attaque. Selon le rapport 2024 d’Upstream Security, les incidents de cybersécurité automobile ont augmenté de 380 % depuis 2020, avec 295 incidents recensés en 2023, dont 95 % exécutés à distance [5]. Plus frappant encore : le nombre d’incidents à grande échelle — capables d’affecter simultanément des milliers, voire des millions de véhicules — a été multiplié par 2,5 entre 2022 et 2023.

Les véhicules autonomes aggravent encore la situation. Un démarrage à distance, c’est une question de commodité. Mais un logiciel de conduite autonome, c’est le contrôle physique du véhicule lui-même. En février 2024, une équipe de recherche de l’UC Irvine et de l’Université Keio a démontré qu’il était possible de tromper les capteurs LiDAR d’un véhicule autonome à l’aide de lasers — en lui faisant « voir » des obstacles inexistants, ou en lui faisant « ignorer » des véhicules réels [6]. Lorsque c’est un logiciel qui pilote, la manipulation des capteurs peut directement provoquer un accident.

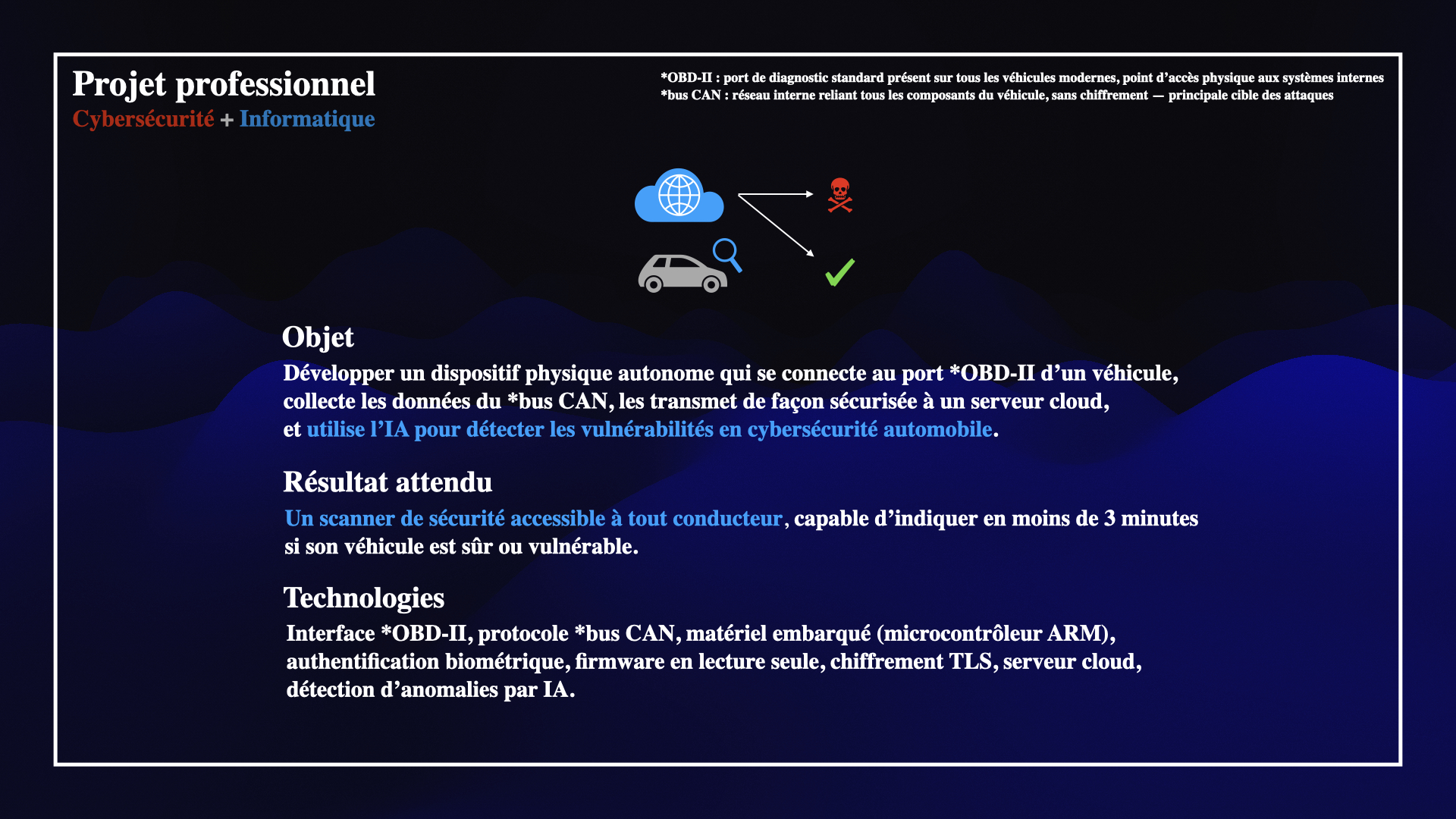

C’est dans ce contexte que j’ai commencé à concevoir un projet.

Un scanner de sécurité autonome, connecté au véhicule via le port OBD-II. Son principe fondamental est simple : un système indépendant, séparé du logiciel du constructeur. Les applications constructeurs sont en permanence connectées au véhicule — elles peuvent donc être compromises en même temps que lui. À l’inverse, un dispositif physiquement séparé collecte les données du bus CAN, les transmet de manière sécurisée vers le cloud, et utilise la détection d’anomalies par IA pour analyser les traces d’intrusion ou les comportements anormaux des ECU. L’objectif est simple : permettre à n’importe quel conducteur de vérifier en moins de 3 minutes si son véhicule est sûr.

Avant de concrétiser ce projet, j’ai voulu comprendre de l’intérieur — au niveau embarqué — comment fonctionnent les systèmes automobiles. J’ai donc commencé par construire un réseau CAN avec des Arduino et des modules MCP2515, reproduire les techniques d’attaque réelles (Frame Injection, ID Spoofing, Replay Attack), et implémenter un système de détection d’intrusion (IDS) capable de les identifier. C’est, en quelque sorte, refaire sur un bureau ce que Miller et Valasek ont fait sur une vraie voiture.

Comment les technologies du passé s’interconnectent et fonctionnent ensemble. Comment exploiter leurs vulnérabilités. Comment des réglementations comme UN R155 et ISO 21434 tentent d’y répondre — et dans quelle mesure elles y parviennent. Tout cela, en le vérifiant directement, par le code et les circuits.

Sources

[1] Miller, C., & Valasek, C. (2015). Remote Exploitation of an Unaltered Passenger Vehicle. DEF CON 23. 🔗 https://youtu.be/OobLb1McxnI

[2] EUR-Lex. (2021). UN Regulation No 155 — Uniform provisions concerning the approval of vehicles with regards to cybersecurity and cybersecurity management system [2021/387]. 🔗 eur-lex.europa.eu/eli/reg/2021/387/oj

[3] Toulas, B. (2022, December 1). Hyundai app bugs allowed hackers to remotely unlock, start cars. BleepingComputer. 🔗 bleepingcomputer.com/news/security/hyundai-app-bugs-allowed-hackers-to-remotely-unlock-start-cars

[4] Kovacs, E. (2022, December 2). Researchers find bugs allowing access, remote control of cars. The Record. 🔗 therecord.media/researchers-find-bugs-allowing-access-remote-control-of-cars

[5] Upstream Security. (2024). 2024 Global Automotive Cybersecurity Report. 🔗 upstream.auto/reports/global-automotive-cybersecurity-report-2024/

[6] UC Irvine News. (2024, February 29). Autonomous vehicle technology vulnerable to road object spoofing and vanishing attacks. 🔗 news.uci.edu/2024/02/29/autonomous-vehicle-technology-vulnerable-to-road-object-spoofing-and-vanishing-attacks/